流量分析(被攻击IP,Mac,用户名

Created at 2019-05-25 Updated at 2019-08-15 Category 流量分析

流量分析要从哪些方面入手???

1、被攻击者的IP,攻击者的IP等信息

2、都用到了哪些协议

3、攻击了什么

4、把文件溯源,查看到攻击者在电脑中都做了什么。

被攻击地址IP:10.0.90.175

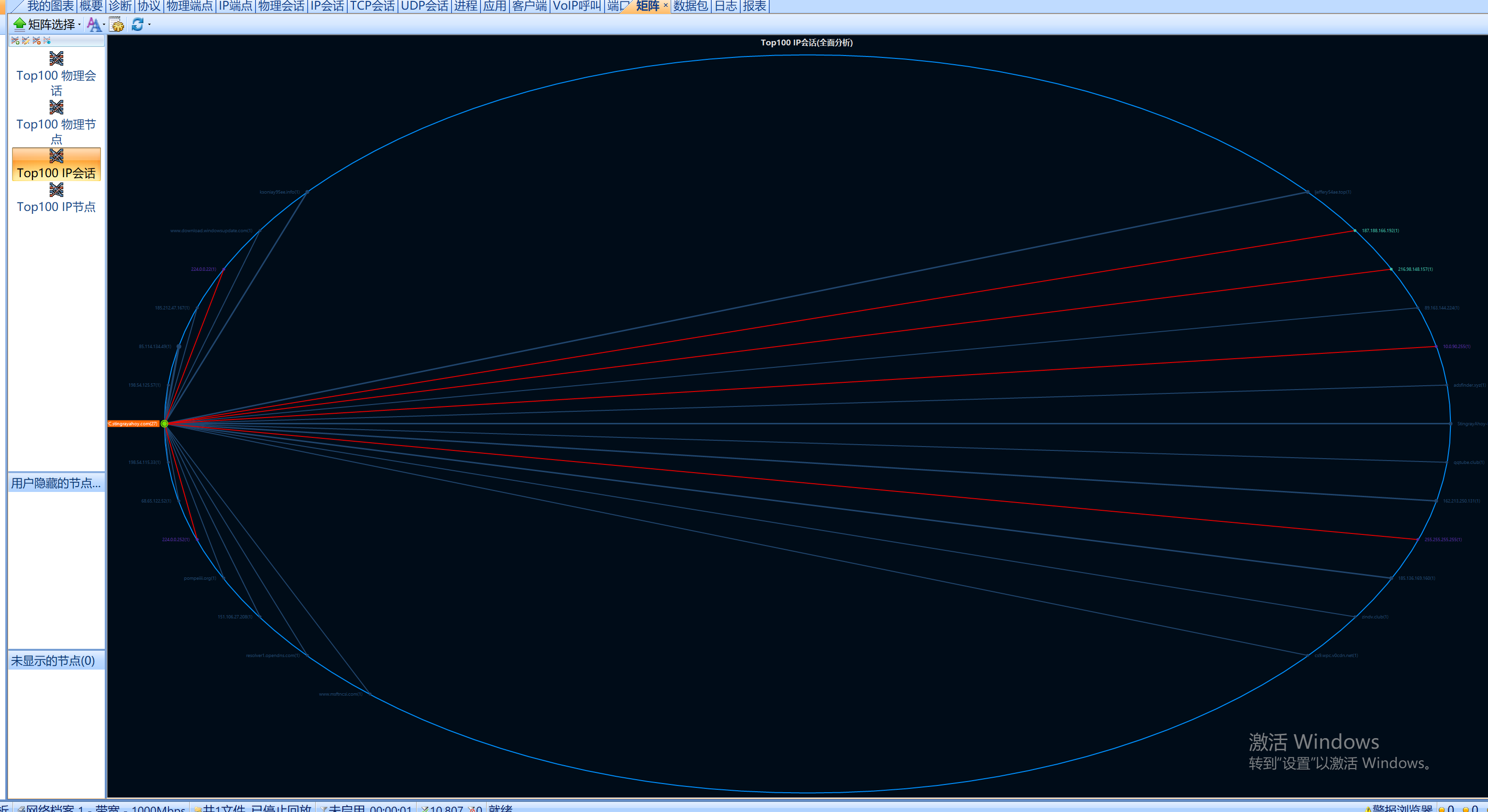

可以直接使用科莱的矩阵,看到那个图,那个最初发射的点,即是被攻击的IP,双击点进去就可以看到IP地址等详细信息。

mac地址:DELL_b1:53:fa

DNS域名解析协议中有MAC地址,所以在搜索栏中搜索dns,即可找到mac地址,选址source即可,这个就是被攻击的Mac地址。

主机名:在搜索栏搜索kerberos,点开下面的

kerberos选项,找到cname点开即可找到主机名。

被攻击的主机名是:seoul-4a67-pc

后面有PC$就是被攻击的用户名

被攻击的Windows用户帐户名:

在搜索栏中搜索kerberos.CNameString

而后面是REP的,是回复的包,里面有Windows用户账户名(多换几个就可以了)

想要查看一个文件有没有病毒,可以用Wireshark工具点击文件,选择导出并且要求是http格式,然后存储为以.pcap结尾的,再在网页中打开VirusTotal

https://www.virustotal.com/#/home/upload

把导出文件拖进去即可。查看问价的哈希可在导出的文件中的属性中查看。

1、首先在分析一个包时,需要先看一下包中用到的协议

可以使用科莱,查看协议,如下图

由图可知,经过物理层和数据链路层以及TCP层,而重点是在TCP层,TCP层是传输控制协议,是传输层的通信协议。

2、查看被侵入的主机的IP以及攻击者的IP地址

可以利用科莱工具中的矩阵

可点开原点,可查看到下图页面

其中源端口后面对应的就是被攻击者的IP地址。

然后分析TCP流量包,以及HTTP,看到被攻击者和攻击者联系频繁,可以判断这个是攻击者的IP地址,攻击者的IP地址为204.2.193.137

3、因为FTP在此包中占据的比例较大,所以可以分析一下FTP,

在搜索栏中搜索ftp,出现下图可视图

可看到攻击者在被攻击者的电脑上的操作,访问了/目录,并且返回码是250(表示成功访问)。

在其中有一条是访问jpeg也就是照片,跟踪一下TCP流

可看到攻击者的一系列操作,我们可以看到他的一系列操作。

4、使用的是FTP文件传输协议,可以查看一下ftp-data(ftp-data就是传输的内容)

可以从中看到攻击者有图片的下载

我们点数据,进行追踪流,出现了下图页面

把下面的显示保存数据的方式有ASCII换为原始数据,并save as(保存)即可。【注:保存的图片名一定是 .png结尾的】

5、打开刚才保存的原始数据,打开就是一张图片,给溯源回来了。